Sommaire

- Comprendre Active Directory : concepts fondamentaux

- Installer Windows Server et le rôle AD DS

- Structurer l’annuaire : OUs, utilisateurs et groupes

- Stratégies de groupe (GPO) : les bases essentielles

- Commandes PowerShell AD essentielles

- Dépannage et erreurs courantes

- Projet BTS SIO : déployer un AD complet

- Quiz : testez vos connaissances Active Directory

- Conclusion

Active Directory (AD) est la colonne vertébrale de la gestion des identités en entreprise. Développé par Microsoft, ce service d’annuaire centralise l’authentification des utilisateurs, la gestion des postes de travail et l’application des stratégies de sécurité sur l’ensemble du réseau. Pour les étudiants en BTS SIO option SISR, la maîtrise d’Active Directory est une compétence fondamentale : elle figure dans le référentiel et constitue un sujet récurrent des épreuves pratiques.

Ce guide vous accompagne de l’installation de Windows Server à la création de votre premier domaine, en passant par les unités d’organisation (OUs), les comptes utilisateurs, les stratégies de groupe (GPO) et les commandes PowerShell essentielles. Chaque étape est illustrée pour que vous puissiez reproduire l’environnement sur votre lab de virtualisation.

En bref

- Architecture logique : forêts, domaines, OUs, groupes. Elle reflète l’organisation de l’entreprise et détermine les droits d’accès.

- Architecture physique : sites, sous-réseaux, contrôleurs de domaine. Elle optimise le trafic réseau et la réplication entre serveurs.

Comprendre Active Directory : concepts fondamentaux

Avant d’installer quoi que ce soit, il est essentiel de comprendre les concepts qui structurent Active Directory. Ces notions reviennent systématiquement dans les épreuves du BTS SIO et les entretiens d’embauche.

Les composants clés d’Active Directory

| Composant | Rôle | Exemple concret |

|---|---|---|

| Forêt (Forest) | Conteneur de plus haut niveau, regroupe un ou plusieurs domaines | entreprise.local |

| Domaine (Domain) | Unité administrative principale, délimite un périmètre de sécurité | entreprise.local, filiale.entreprise.local |

| Contrôleur de domaine (DC) | Serveur hébergeant la base AD et assurant l’authentification | DC01.entreprise.local |

| Unité d’Organisation (OU) | Conteneur pour organiser utilisateurs, groupes et ordinateurs | OU=Comptabilite, OU=Paris |

| Objet | Entité dans l’annuaire (utilisateur, groupe, ordinateur, imprimante) | CN=jdupont, CN=Imprimante-RDC |

| Stratégie de groupe (GPO) | Ensemble de paramètres appliqués automatiquement aux objets d’une OU | Politique de mot de passé, fond d’écran imposé |

| LDAP | Protocole d’accès à l’annuaire (port 389/636) | Requêtes depuis GLPI, applications tierces |

| DNS | Service de résolution de noms, indispensable au fonctionnement d’AD | dc01.entreprise.local → 192.168.1.10 |

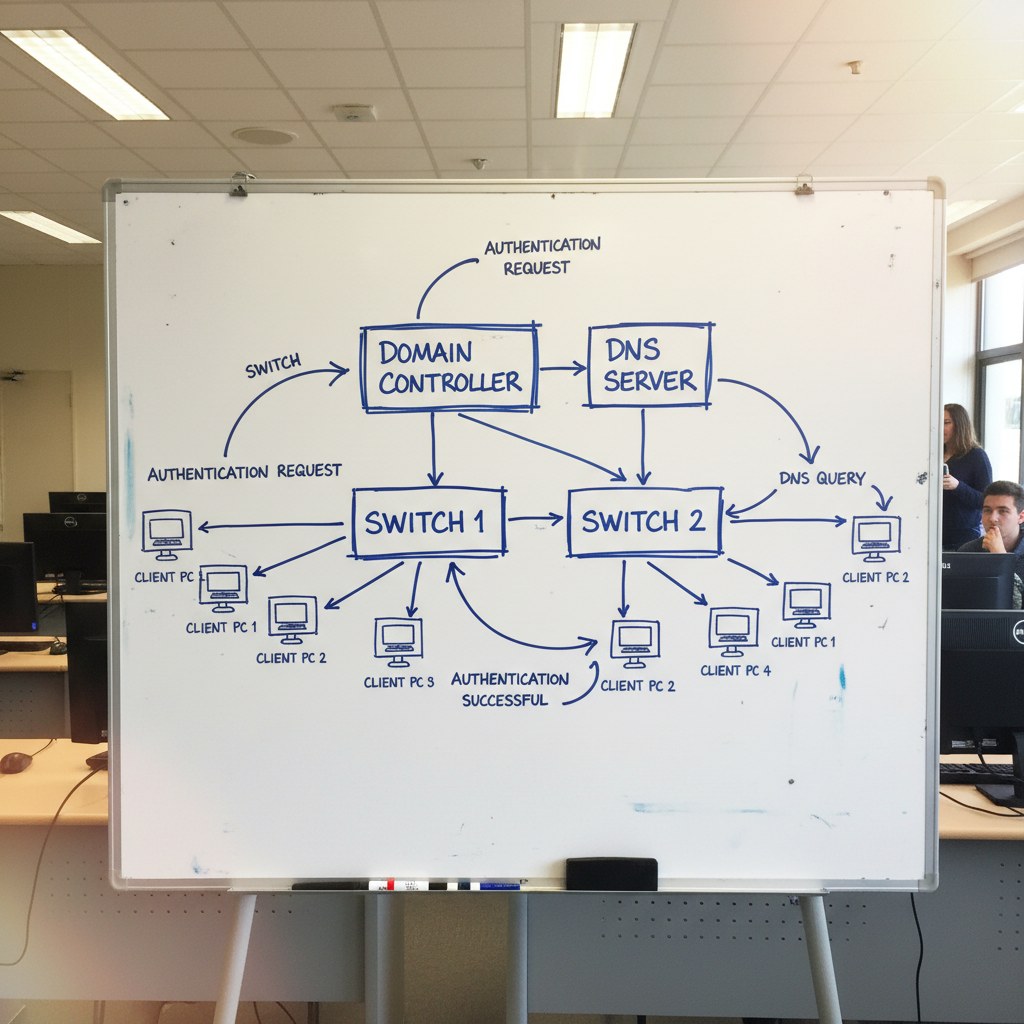

Architecture logique vs architecture physique

Active Directory distingue deux niveaux d’architecture :

- Architecture logique : forêts, domaines, OUs, groupes. Elle reflète l’organisation de l’entreprise et détermine les droits d’accès.

- Architecture physique : sites, sous-réseaux, contrôleurs de domaine. Elle optimise le trafic réseau et la réplication entre serveurs.

Pour un BTS SIO, concentrez-vous d’abord sur l’architecture logique. L’architecture physique (multi-sites, réplication) intervient dans des contextes plus avancés.

Installer Windows Server et le rôle AD DS

L’installation d’Active Directory passé par deux phases : l’installation de Windows Server, puis l’ajout du rôle AD DS et la promotion en contrôleur de domaine.

Prérequis matériels

| Composant | Minimum | Recommandé (lab BTS SIO) |

|---|---|---|

| Processeur | 1.4 GHz 64 bits | 2 vCPU |

| RAM | 2 Go | 4 Go |

| Stockage | 32 Go | 60 Go SSD |

| Réseau | 1 carte réseau | IP fixe obligatoire |

| Hyperviseur | VirtualBox, VMware, Hyper-V | Hyper-V ou VMware Workstation |

Configuration initiale de Windows Server

Après l’installation de Windows Server 2022 (édition Standard ou Datacenter, avec ou sans interface graphique), effectuez ces étapes préalables :

- Renommer le serveur : ouvrez les propriétés système et attribuez un nom explicite (ex: DC01). Redémarrez.

- Configurer l’IP fixe : dans les paramètres réseau, attribuez une adresse IP statique (ex: 192.168.1.10/24), passerelle et DNS pointant vers 127.0.0.1 (le serveur sera son propre DNS).

- Vérifier la connectivité : testez le ping vers la passerelle et vers Internet.

- Mettre à jour Windows : installez toutes les mises à jour disponibles avant de promouvoir le serveur.

Ajouter le rôle AD DS via le Gestionnaire de serveur

- Ouvrez le Gestionnaire de serveur (Server Manager)

- Cliquez sur Ajouter des rôles et fonctionnalités

- Type d’installation : « Installation basée sur un rôle ou une fonctionnalité »

- Sélectionnez le serveur local

- Cochez Services de domaine Active Directory (AD DS)

- Acceptez l’ajout des fonctionnalités requises (outils d’administration, module PowerShell)

- Validez et lancez l’installation

Ajouter le rôle via PowerShell

Si vous préférez la ligne de commande (recommandé pour documenter la procédure dans votre rapport BTS SIO) :

# Installer le rôle AD DS et les outils d'administration

Install-WindowsFeature -Name AD-Domain-Services -IncludeManagementToolsPromouvoir le serveur en contrôleur de domaine

Après l’installation du rôle, une notification apparaît dans le Gestionnaire de serveur. Cliquez sur « Promouvoir ce serveur en contrôleur de domaine ».

Trois options s’offrent à vous :

- Ajouter une nouvelle forêt : pour créer un domaine entièrement nouveau (notre cas)

- Ajouter un domaine à une forêt existante : pour créer un sous-domaine

- Ajouter un contrôleur de domaine à un domaine existant : pour la redondance

Choisissez « Ajouter une nouvelle forêt » et renseignez le nom de domaine racine : entreprise.local.

Sur l’écran suivant, configurez le niveau fonctionnel (Windows Server 2016 minimum), cochez « Serveur DNS » et définissez le mot de passé DSRM (Directory Services Restore Mode). Ce mot de passé est critique : il permet de restaurer Active Directory en cas de panne grave. Conservez-le en lieu sûr.

Équivalent PowerShell pour la promotion :

# Promouvoir en contrôleur de domaine (nouvelle forêt)

Install-ADDSForest `

-DomainName "entreprise.local" `

-DomainNetBIOSName "ENTREPRISE" `

-ForestMode "WinThreshold" `

-DomainMode "WinThreshold" `

-InstallDNS:$true `

-SafeModeAdministratorPassword (ConvertTo-SecureString "P@ssw0rd2026!" -AsPlainText -Force) `

-Force:$trueLe serveur redémarrera automatiquement. Au redémarrage, connectez-vous avec ENTREPRISEAdministrateur.

Structurer l’annuaire : OUs, utilisateurs et groupes

Un annuaire bien structuré facilite l’administration quotidienne et l’application des GPO. La conception des OUs doit refléter l’organisation de l’entreprise tout en restant simple à maintenir.

Créer les unités d’organisation

Ouvrez la console Utilisateurs et ordinateurs Active Directory (dsa.msc). Faites un clic droit sur le domaine > Nouveau > Unité d’organisation.

Structure recommandée pour un lab BTS SIO :

entreprise.local

├── OU=Utilisateurs

│ ├── OU=Direction

│ ├── OU=Informatique

│ ├── OU=Comptabilite

│ ├── OU=Commercial

│ └── OU=Production

├── OU=Ordinateurs

│ ├── OU=Postes-fixes

│ ├── OU=Portables

│ └── OU=Serveurs

├── OU=Groupes

│ ├── OU=Groupes-sécurité

│ └── OU=Groupes-distribution

└── OU=Ressources

├── OU=Imprimantes

└── OU=PartagesEn PowerShell, la création d’OUs se fait ainsi :

# Créer les OUs principales

New-ADOrganizationalUnit -Name "Utilisateurs" -Path "DC=entreprise,DC=local"

New-ADOrganizationalUnit -Name "Direction" -Path "OU=Utilisateurs,DC=entreprise,DC=local"

New-ADOrganizationalUnit -Name "Informatique" -Path "OU=Utilisateurs,DC=entreprise,DC=local"

New-ADOrganizationalUnit -Name "Comptabilite" -Path "OU=Utilisateurs,DC=entreprise,DC=local"

New-ADOrganizationalUnit -Name "Commercial" -Path "OU=Utilisateurs,DC=entreprise,DC=local"Créer des utilisateurs

Via l’interface graphique : clic droit sur l’OU ciblé > Nouveau > Utilisateur. Renseignez nom, prénom, nom d’ouverture de session et mot de passé.

Via PowerShell (méthode recommandée pour l’automatisation) :

# Créer un utilisateur

New-ADUser `

-Name "Jean Dupont" `

-GivenName "Jean" `

-Surname "Dupont" `

-SamAccountName "jdupont" `

-UserPrincipalName "[email protected]" `

-Path "OU=Informatique,OU=Utilisateurs,DC=entreprise,DC=local" `

-AccountPassword (ConvertTo-SecureString "Azerty2026!" -AsPlainText -Force) `

-Enabled $true `

-ChangePasswordAtLogon $trueCréer des utilisateurs en masse depuis un CSV

Pour un projet réaliste (50+ utilisateurs), la création manuelle n’est pas envisageable. Préparez un fichier CSV et importez-le :

# Fichier users.csv :

# Prenom;Nom;Login;OU;Mot_de_passe

# Jean;Dupont;jdupont;Informatique;Azerty2026!

Import-Csv -Path "C:users.csv" -Delimiter ";" | ForEach-Object {

New-ADUser `

-Name "$($_.Prenom) $($_.Nom)" `

-GivenName $_.Prenom `

-Surname $_.Nom `

-SamAccountName $_.Login `

-UserPrincipalName "$($_.Login)@entreprise.local" `

-Path "OU=$($_.OU),OU=Utilisateurs,DC=entreprise,DC=local" `

-AccountPassword (ConvertTo-SecureString $_.Mot_de_passe -AsPlainText -Force) `

-Enabled $true `

-ChangePasswordAtLogon $true

Write-Host "Utilisateur $($_.Login) créé avec succès"

}Groupes de sécurité et groupes de distribution

Active Directory proposé deux types de groupes :

| Type | Usage | Étendue | Exemple |

|---|---|---|---|

| Groupe de sécurité | Attribution de droits d’accès (NTFS, partages, GPO) | Domaine local, Global, Universel | GS_Informatique, GS_Lecture_Partage |

| Groupe de distribution | Listes de diffusion email (Exchange/365) | Global, Universel | GD_Tous_employes, GD_Direction |

Bonne pratique (stratégie AGDLP) : les comptes (A) sont membres de groupes globaux (G), eux-mêmes membres de groupes de domaine local (DL), auxquels on attribue les permissions (P). Cette méthode simplifie l’administration dans les environnements multi-domaines.

Stratégies de groupe (GPO) : les bases essentielles

Les GPO permettent d’appliquer automatiquement des configurations aux utilisateurs et aux ordinateurs du domaine. C’est l’un des outils les plus puissants d’Active Directory et un sujet incontournable en BTS SIO SISR.

Fonctionnement des GPO

Les GPO s’appliquent selon l’ordre LSDOU : Local, Site, Domaine, OU. En cas de conflit, la GPO la plus proche de l’objet (l’OU) prévaut. Ce mécanisme d’héritage est fondamental à comprendre.

Chaque GPO contient deux sections :

- Configuration ordinateur : paramètres appliqués au démarrage de la machine (pare-feu, services, scripts de démarrage)

- Configuration utilisateur : paramètres appliqués à la connexion de l’utilisateur (bureau, restrictions, scripts de connexion)

GPO essentielles pour un lab BTS SIO

Voici les stratégies de groupe indispensables à configurer dans votre environnement :

| GPO | Section | Paramètres | OU ciblé |

|---|---|---|---|

| Politique de mot de passé | Ordinateur | 12 caractères min, complexité, historique 5, verrouillage après 5 échecs | Domaine (racine) |

| Fond d’écran entreprise | Utilisateur | Fond d’écran imposé, verrouillage du bureau | OU Utilisateurs |

| Mappage lecteurs réseau | Utilisateur | Lecteur P: personnel, lecteur S: service partagé | OU par service |

| Restriction panneau de config | Utilisateur | Masquer ajout/suppression de programmes | OU Utilisateurs (sauf IT) |

| Pare-feu Windows | Ordinateur | Activer pare-feu, autoriser RDP pour le groupe IT | OU Ordinateurs |

| Windows Update WSUS | Ordinateur | Pointer vers serveur WSUS interne | OU Ordinateurs |

| Déploiement logiciel | Ordinateur ou Utilisateur | Installation automatique de 7-Zip, VLC, etc. | OU Ordinateurs |

Créer et lier une GPO

Ouvrez la console Gestion des stratégies de groupe (gpmc.msc) :

- Développez votre domaine dans l’arborescence

- Clic droit sur l’OU ciblé > « Créer un objet GPO dans ce domaine et le lier ici »

- Nommez la GPO (convention : GPO_[Ciblé]_[Action], ex: GPO_Utilisateurs_FondEcran)

- Clic droit sur la GPO > Modifier

- Naviguez dans l’arborescence pour trouver le paramètre souhaité

- Activez et configurez le paramètre

Pour forcer l’application immédiate sur un poste client, exécutez gpupdate /force en ligne de commande. Pour vérifier les GPO appliquées, utilisez gpresult /r.

Filtrage et ciblage des GPO

Deux mécanismes permettent de cibler précisément les GPO :

- Filtrage de sécurité : la GPO ne s’applique qu’aux utilisateurs/ordinateurs/groupes spécifiés

- Filtrage WMI : la GPO ne s’applique que si une condition technique est remplie (ex: Windows 11 uniquement, portables uniquement)

Commandes PowerShell AD essentielles

PowerShell est l’outil d’administration privilégié pour Active Directory. Maîtriser ces commandes vous distingue en entretien et accélère considérablement l’administration quotidienne.

Module Active Directory PowerShell

Le module se charge automatiquement sur un contrôleur de domaine. Sur un poste d’administration, installez les RSAT (Remote Server Administration Tools) :

# Installer les outils RSAT AD sur Windows 10/11

Add-WindowsCapability -Online -Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0Commandes de lecture (GET)

# Lister tous les utilisateurs d'une OU

Get-ADUser -Filter * -SearchBase "OU=Informatique,OU=Utilisateurs,DC=entreprise,DC=local" |

Select-Object Name, SamAccountName, Enabled

# Rechercher un utilisateur par nom

Get-ADUser -Filter "Name -like '*Dupont*'" -Properties EmailAddress, Title

# Lister les groupes d'un utilisateur

Get-ADPrincipalGroupMembership -Identity "jdupont" | Select-Object Name

# Lister les ordinateurs du domaine

Get-ADComputer -Filter * -Properties OperatingSystem |

Select-Object Name, OperatingSystem, Enabled

# Vérifier les comptes inactifs depuis 90 jours

$date = (Get-Date).AddDays(-90)

Get-ADUser -Filter {LastLogonDate -lt $date -and Enabled -eq $true} |

Select-Object Name, LastLogonDate

# Lister les OUs

Get-ADOrganizationalUnit -Filter * | Select-Object Name, DistinguishedNameCommandes de modification (SET/ADD/REMOVE)

# Modifier un utilisateur

Set-ADUser -Identity "jdupont" -Title "Technicien senior" -Department "Informatique"

# Ajouter un utilisateur à un groupe

Add-ADGroupMember -Identity "GS_Informatique" -Members "jdupont"

# Désactiver un compte

Disable-ADAccount -Identity "jdupont"

# Réinitialiser un mot de passé

Set-ADAccountPassword -Identity "jdupont" `

-NewPassword (ConvertTo-SecureString "NouveauMDP2026!" -AsPlainText -Force) `

-Reset

# Déplacer un objet dans une autre OU

Move-ADObject -Identity "CN=Jean Dupont,OU=Informatique,OU=Utilisateurs,DC=entreprise,DC=local" `

-TargetPath "OU=Direction,OU=Utilisateurs,DC=entreprise,DC=local"

# Supprimer un utilisateur (avec confirmation)

Remove-ADUser -Identity "jdupont" -Confirm:$falseScripts d’administration courants

# Exporter tous les utilisateurs actifs en CSV

Get-ADUser -Filter {Enabled -eq $true} -Properties DisplayName, EmailAddress, Department, Title |

Select-Object DisplayName, SamAccountName, EmailAddress, Department, Title |

Export-Csv -Path "C:export_users.csv" -NoTypeInformation -Encoding UTF8

# Rapport des comptes dont le mot de passé n'expire jamais

Get-ADUser -Filter {PasswordNeverExpires -eq $true -and Enabled -eq $true} |

Select-Object Name, SamAccountName |

Export-Csv -Path "C:pwd_never_expires.csv" -NoTypeInformationPour aller plus loin dans l’automatisation, notre guide Python débutant et notre tutoriel Git vous permettront de versionner et structurer vos scripts d’administration.

Dépannage et erreurs courantes

Voici les problèmes les plus fréquents rencontrés lors du déploiement d’Active Directory, avec leurs solutions.

Problèmes d’installation et de promotion

| Problème | Cause probable | Solution |

|---|---|---|

| La promotion échoue avec erreur DNS | Le serveur DNS n’est pas configuré correctement | Vérifiez que le DNS du serveur pointe vers 127.0.0.1 et non vers un DNS externe |

| Impossible de joindre un poste au domaine | DNS du poste client mal configuré | Le DNS du poste doit pointer vers l’IP du contrôleur de domaine |

| « Le domaine spécifié n’existe pas » | Résolution DNS défaillante | Testez avec nslookup entreprise.local depuis le poste client |

| GPO non appliquée | Héritage bloqué ou filtrage incorrect | Vérifiez avec gpresult /r et gpmc.msc (onglet Héritage) |

| Réplication entre DC échoue | Pare-feu bloque les ports AD | Ouvrez les ports 389, 636, 3268, 3269, 88, 445, 135, 49152-65535 |

| Compte verrouillé en boucle | Ancien mot de passé en cache sur un appareil | Identifiez la source avec les journaux de sécurité (Event ID 4740) |

Commandes de diagnostic

# Vérifier la santé du contrôleur de domaine

dcdiag /v

# Tester la résolution DNS

nslookup entreprise.local

nslookup dc01.entreprise.local

# Vérifier la réplication

repadmin /replsummary

# Voir les GPO appliquées sur le poste actuel

gpresult /r

# Forcer la réplication entre DC

repadmin /syncall /APedProjet BTS SIO : déployer un AD complet

Voici un scénario de projet complet pour votre épreuve E5 ou votre portfolio.

Contexte du projet

La société InfoTech (80 employés, 4 services) migre d’un groupe de travail vers un domaine Active Directory. Vous devez concevoir et déployer l’infrastructure d’annuaire avec authentification centralisée, GPO de sécurité et intégration avec GLPI pour la gestion du helpdesk.

Livrables attendus

- Schéma d’architecture réseau (domaine, DNS, DHCP)

- Document de conception AD (arborescence OUs, matrice des droits)

- Procédure d’installation documentée (captures d’écran ou scripts PowerShell)

- Script de création en masse des utilisateurs (CSV + PowerShell)

- GPO déployées et documentées (au minimum 5)

- Procédure de jonction au domaine (poste Windows + intégration GLPI)

- Plan de sauvegarde et de restauration AD

Ce projet couvre les compétences des blocs B1 et B2 du référentiel BTS SIO. Pour optimiser votre candidature, intégrez-le dans votre CV et présentez-le lors de vos entretiens d’alternance.

Quiz : testez vos connaissances Active Directory

Conclusion

Active Directory reste en 2026 la solution dominante pour la gestion des identités en entreprise, avec une part de marché supérieure à 90% dans les environnements Windows. Sa maîtrise est donc indispensable pour tout professionnel de l’infrastructure IT. En complétant ce guide par de la pratique sur un lab virtuel, vous acquérez des compétences directement valorisables en alternance et sur le marché de l’emploi IT.

Pour compléter votre environnement de lab, consultez notre guide d’installation GLPI (qui s’intègre avec AD), notre guide Linux débutant pour les serveurs non-Windows, et notre introduction aux réseaux pour consolider les bases. La documentation officielle Microsoft sur AD DS est également une ressource incontournable.

À retenir

- Architecture logique : forêts, domaines, OUs, groupes. Elle reflète l’organisation de l’entreprise et détermine les droits d’accès.

- Configurer l’IP fixe : dans les paramètres réseau, attribuez une adresse IP statique (ex: 192.168.1.10/24), passerelle et DNS pointant vers 127.0.0.1 (le serveur sera son propre DNS).

- Gestionnaire de serveur : (Server Manager)

- Ajouter un domaine à une forêt existante : pour créer un sous-domaine

- Configuration ordinateur : paramètres appliqués au démarrage de la machine (pare-feu, services, scripts de démarrage)

Questions fréquentes

Active Directory est-il gratuit ?

Active Directory Domain Services est inclus dans Windows Server, mais Windows Server nécessite une licence payante. Pour un lab BTS SIO, Microsoft proposé des versions d’évaluation gratuites de 180 jours. Les établissements d’enseignement peuvent également accéder à des licences via Azure Dev Tools for Teaching (anciennement Imagine).

Active Directory Domain Services (AD DS) est un annuaire on-premise installé sur Windows Server. Azure Active Directory (rebaptisé Microsoft Entra ID) est un service cloud d’identité. Les deux peuvent coexister en mode hybride grâce à Azure AD Connect, qui synchronise les comptes entre l’annuaire local et le cloud.Quelle est la différence entre Active Directory et Azure AD ?

En production, un minimum de deux contrôleurs de domaine est impératif pour assurer la redondance. Si le seul DC tombe en panne, plus aucune authentification n’est possible. Pour un lab BTS SIO, un seul DC suffit. En entreprise multi-sites, prévoyez au moins un DC par site.Combien de contrôleurs de domaine faut-il ?

Oui, grâce à des outils comme SSSD (System Security Services Daemon) et realmd. La jonction d’un poste Ubuntu ou Debian à un domaine AD est possible et permet l’authentification avec les identifiants du domaine. C’est un sujet intéressant pour un projet BTS SIO qui combine compétences Windows et Linux.Peut-on joindre un poste Linux à un domaine Active Directory ?

La sauvegarde d’Active Directory passé par Windows Server Backup, en sauvegardant l’état du système (System State). Cette sauvegarde inclut la base AD (NTDS.dit), le registre, SYSVOL et les certificats. Planifiez une sauvegarde quotidienne et testez régulièrement la restauration en mode DSRM.Comment sauvegarder Active Directory ?

Formatrice IT indépendante depuis 2016, ancienne étudiante BTS SIO SLAM. 6 ans d'expérience en entreprise.